Giải pháp bảo mật Sophos

Ngày nay, Công nghệ thông tin đã trở thành một công cụ thiết yếu cho các doanh nghiệp trong việc quản lý thông tin, tài chính và con người. Đây là yếu tố quan trọng để một doanh nghiệp hoạt động và phát triển

Tuy nhiên, bên cạnh những lợi ích to lớn, CNTT vẫn luôn có những thách thức tiềm ẩn đi kèm. Khả năng những dữ liệu quan trọng và nhạy cảm bị phá hủy, mất cắp hoặc rò rỉ trước phần mềm mã độc, lỗ hổng bảo mật, các hacker có chủ đích hoặc các nhân viên bất cẩn ngày càng cao. Lo ngại về nguy cơ rò rỉ thông tin cũng như việc giữ cho thông tin an toàn đang được các doanh nghiệp trong và ngoài nước quan tâm hơn bao giờ hết.

Với sứ mệnh từ khi thành lập, DASS luôn hướng đến mục tiêu đảm bảo an toàn thông tin cho khách hàng. Chúng tôi xin được sát cánh với Quý doanh nghiệp vì sự trường tồn của chúng ta.

2 HIỆN TRẠNG AN TOÀN THÔNG TIN TẠI DOANH NGHIỆP

Theo mô hình hoạt động của phần lớn doanh nghiệp, nhân viên sẽ đến công ty và làm việc 8 giờ. Bộ phận IT cũng dựa trên mô hình hoạt động này để thiết kế một hệ thống an toàn thông tin. Thông thường gồm các thành phần như :

• Network Firewall

• Network-based Intrusion Detection and Prevention System

• Lưu trữ dữ liệu tập trung - Active Directory – File/Folder Permission – Rights

• VLAN – Access List

• Anti-Virus

Liệu hệ thống như vậy đã đáp ứng nhu cầu người sử dụng ? Liệu như vậy đã đủ để an toàn thông tin ?

Những khó khăn mới trong việc đảm bảo an toàn thông tin :

• Xu hướng tấn công có chủ đích. Việc một công ty đối thủ thuê hacker theo dõi, tấn công và đánh cắp dữ liệu là hoàn toàn có thể. Không loại trừ việc thuê người cướp giật laptop, thiết bị lưu trữ,…

• Nhân viên công ty cũng có thể được công ty đối thủ thuê để đánh cắp dữ liệu

• Các hiểm họa thường đến từ các ứng dụng Web. Các ứng dụng Web ngày càng trở nên phổ biến. Đồng thời, ngày càng có nhiều Website chứa mã độc hoặc bị chuyển hướng về các Website chứa mã độc

• Các cuộc tấn công thường đa dạng và xảy ra một cách im lặng

• Các lỗ hổng Zero-day : làm cách nào phản ứng nhanh nhất với các lỗ hổng vừa được phát hiện

Bên cạnh đó, các yêu cầu của người dùng càng làm vấn đề an toàn thông tin trở nên phức tạp :

• Người dùng có xu hướng làm việc bên ngoài cty nhiều hơn. Sau 8 giờ tại sở làm, họ có thể làm việc ở nhà, trong quán cà phê hoặc tại công ty khách hàng.

• Người dùng cần quyền Administrator để thay đổi, chỉnh sửa thông số trên các phần mềm chuyên dụng một cách thường xuyên. Ví dụ như : viết Macro trên Excel, tạo phím nóng trên các phần mềm thiết kế đồ họa,…

• Sử dụng thiết bị ngoại vi như USB, điện thoại thông minh,…để phục vụ công việc là nhu cầu tất yếu

Trước hết, chúng ta cần đào tạo ý thức cho người sử dụng. Bên cạnh đó, cần xây dựng một chính sách an toàn thông tin hợp lý và tìm kiếm thêm các công cụ thực thi chính sách để đạt được các mục tiêu :

• Bảo mật toàn diện

• Bảo vệ mọi lúc mọi nơi

• Đơn giản trong triển khai, quản lý

• Không ảnh hưởng nhiều đến người dùng

3 CÁC TÍNH NĂNG KỸ THUẬT CỦA SOPHOS ENDPOINT PROTECTION

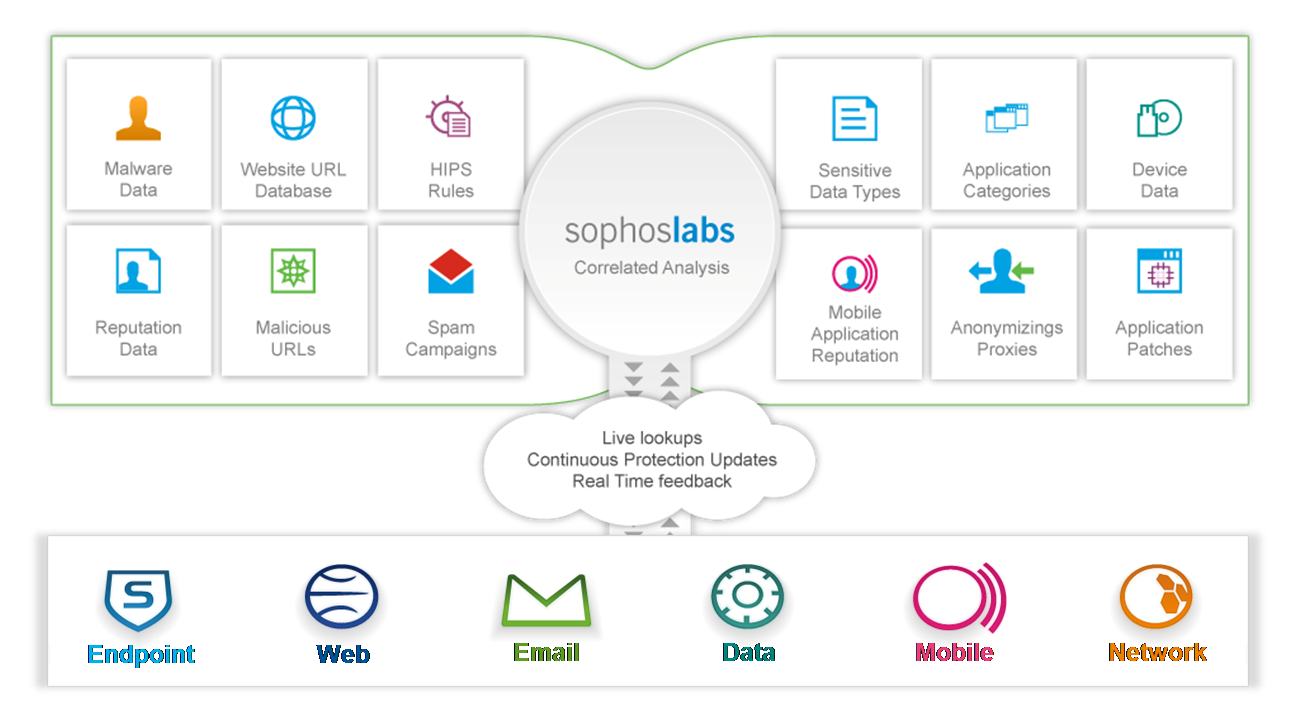

3.1 Nền tảng công nghệ của Sophos Security

SophosLABs là các trung tâm nghiên cứu của Sophos đặt tại APAC, Châu Âu và Bắc Mỹ. Với hơn 20 năm từ khi thành lập, SophosLABs có nhiều kinh nghiệm trong việc bảo vệ hoạt động kinh doanh của công ty khách hàng khỏi những mối hiểm họa từ Công Nghệ thông tin.

Công việc hàng ngày của SophosLABs là :

• Quét (Scanning) hàng tỷ trang web và hàng triệu email mỗi ngày

• Lưu các bản mẫu, các báo cáo được thu thâp từ quá trình quét trang web, email

• Lưu các bản mẫu bị nghi ngờ bởi HIPS và được tự động upload từ Server khách hàng

• Lưu các bản mẫu được upload từ người dùng

• Thực hiện việc kiểm tra, đánh giá các bản mẫu, các báo cáo từ đó đưa ra các dấu hiện nhận dạng (Signature)

• Xây dựng các qui luật cho kĩ thuật Genotype

Kết quả của quá trình này là “chất xám” sẽ được cập nhật cho tất cả các Khách hàng của Sophos đang sử dụng các sản phẩm như Endpoint, Web, Email cũng như các sản phẩm OEM

Các ứng dụng cụ thể của kĩ thuật Genotype :

• Sender Genotype Technology ứng dụng cho Anti-Spam: Theo thống kê 90% mail rác được gởi bằng botnets. Vì vậy không như những kĩ thuật lọc spam truyền thống chỉ dựa vào email của người gởi, kĩ thuật Sender Genotype tập trung vào việc phân tích các hành vi bất thường phát sinh theo địa chỉ IP. Qua đó chặn spam ở tầng IP ngay khi thiết lập kết nối

• Genotype Technology ứng dụng trong nhận dạng Malware : là kĩ thuật phân tích để phát hiện Malware dựa vào các dấu hiện khả nghi. Quá trình phân tích chủ yếu dựa trên kiến trúc và hành vi của một file. Kĩ thuật này giúp chúng ta xác định một Malware trước khi dấu hiệu nhận dạng của nó được công bố (Zero-day Attack)

3.2 Các đặc tính nổi bật của Sophos Endpoint Protection

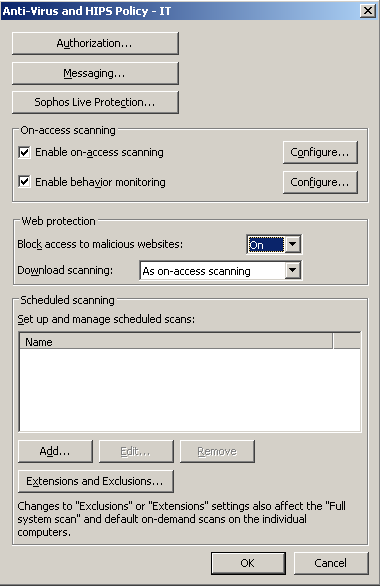

3.2.1 Anti-Malware và HIPS

Sử dụng kĩ thuật On-access thời gian thực :

• Quét ngay khi Read/Write/Rename một file

• Bật chế độ bảo vệ khi đang bắt đầu quá trình khởi động máy (boot-up)

Các đối tượng sẽ được bảo vệ :

• khi duyệt Web

• khi download file từ web

• khi gởi nhận mail

• khi lưu file đính kèm từ email, file gởi qua IM

• khi đọc /ghi /đổi tên file

Tính năng HIPS : HIPS là bộ nguyên tắc được xây dựng với mục đích

• Phát hiện một file nghi ngờ dựa trên các hành vi của file đó. Quá trình phân tích này được thực hiện trên Endpoint

• Phát hiện phương thức tấn công Buffer-over-flow

Tính năng Live Protection :

• Live URL Filtering : ngăn người dùng truy cập vào những URL được Sophos đánh giá là không an toàn. Điều này có hiệu lực ngay cả khi họ làm việc ở nhà

• Live Anti-Virus : giúp xác định những file bị tình nghi là virus dựa trên những phân tích của SophosLAB chỉ trong vài giây

Do sử dụng kĩ thuật phân tích gien di truyền Genotype nên file cập nhật rất nhỏ, gần như không làm ảnh hưởng đến người sử dụng máy khi đang làm việc

3.2.2 Client Firewall

Mở các cổng dịch vụ một cách tùy ý thường là hành động của Virus, Spyware nhằm tạo ra các cửa sau (backdoor) để hacker thâm nhập và chiếm quyền kiểm soát máy tính của người dùng. Mục đích là trộm thông tin và gởi đến máy chủ của hacker hoặc biến máy tính nạn nhân thành công cụ (Botnet) trong các cuộc tấn công DDOS

Client Firewall của Sophos bảo vệ máy tính người dùng với những lợi ích như :

• Chủ động ngăn chặn Virus : các ứng dụng nào được ủy quyền mới được phép giao tiếp với các cổng dịch vụ đang mở

• Sử dụng kĩ thuật Checksum để tránh hình thức tấn công giả danh ứng dụng

• Nhận biết nơi làm việc để đưa ra chính sách sử dụng tương ứng, bảo vệ người dùng bất kể là ở trong hay bên ngoài công ty

.png)

3.2.3 Device Control

Các thiết bị lưu trữ dạng USB thường chứa dữ liệu, có thể mang đi khắp nơi và cắm vào nhiều loại thiết bị khác nhau. Nếu bị nhiễm Malware, thiết bị này sẽ là nguồn phát tán mã độc một cách nhanh chóng. Do kích thước nhỏ gọn nên khả năng bị thất lạc cao khiến thông tin lưu trên thiết bị này cũng dễ bị tiết lộ

Tính năng Device Control sẽ giúp ta quản lý việc giao tiếp giữa Endpoint và các thiết bị ngoại vi

Sophos chia thiết bị ngoại vi thành 3 nhóm :

• Nhóm lưu trữ : gồm ổ mềm, ổ quang, thẻ nhớ, thiết bị lưu trữ giao tiếp USB

• Nhóm kết nối mạng : gồm modem, thiết bị không dây

• Nhóm giao tiếp gần : gồm Bluetooth, Hồng ngoại

Về cơ bản, sẽ có 2 quyền được áp dụng cho các thiết bị ngoại vi kể trên :

• Blocked : không cho sử dụng

• Full Access : được toàn quyền sử dụng

Với các thiết bị nhóm lưu trữ sẽ có thêm quyền :

• Read-Only : chỉ cho giao tiếp 1 chiều từ thiết bị đến Endpoint. Nghĩa là không cho sao chép dữ liệu từ Endpoint ra thiết bị lưu trữ ngoài, chỉ cho sao chép từ thiết bị lưu trữ ngoài vào Endpoint

Dựa vào công cụ trên, ta có thể thiết lập một chính sách sử dụng thiết bị ngoại vi chi tiết. Ví dụ như : laptop của anh A chỉ có thể sử dụng được duy nhất thiết bị lưu trữ USB có định danh là X

3.2.4 Encryption

Trên một hệ thống lưu trữ file không được mã hóa có 2 điểm yếu :

• Người quản trị có thể truy cập vào tất cả dữ liệu.

• Việc bảo vệ bằng chứng thực và hệ thống phân quyền sẽ bị vô hiệu hóa khi rút ổ cứng lưu trữ ra và kết nối với một máy tính khác (có thể bằng giao tiếp USB,…)

Việc mã hóa làm cho dữ liệu không thể đọc được nếu không có khóa giải mã. Đối với khóa 128/256 bit, việc vét cạn tất cả các trường hợp để tìm đúng khóa giải mã phải mất hàng trăm năm

Khi sử dụng Sophos sử dụng kĩ thuật Power On Authentication nghĩa là

Gồm 2 tính năng chính :

• Mã hóa phiên làm việc

• Mã hóa file/folder

3.2.5 Web Filtering

Những Website trên Internet được SophosLABs phân loại theo 14 chủ đề khác nhau. Qua đó kiểm soát việc truy xuất của người dùng vào những website tương ứng theo từng chủ đề. Người dùng có thể được phép (Allow) hoặc bị chặn (Deny) hoặc được cảnh báo trước khi truy cập (Warn). Đi kèm là một hệ thống ghi nhận và báo cáo về những người dùng cố ý vượt qua cảnh báo hoặc cố gắng truy cập vào những website bị chặn

Hơn thế nữa, việc kiểm soát trên luôn có hiệu lực cho dù người dùng đang làm việc ở nhà hay bất kì đâu mà không cần phải cài đặt gì thêm

Nếu muốn một giải pháp bảo vệ truy cập web toàn diện hơn, bạn có thể xem xét sử dụng Web Protection Suite để được cung cấp đến 50 chủ đề khác nhau và một hệ thống báo cáo chi tiết về hành vi của người dùng khi duyệt web

.png)

3.2.6 Application Control

Việc cài đặt và sử dụng các ứng dụng một cách tùy ý dễ phát sinh các vấn đề trên hệ thống của bạn như:

• Nhiều ứng dụng chứa Trojan

• Nhiều ứng dụng làm tiêu hao băng thông mạng ngay cả khi bạn không sử dụng

• Các Portable Application rất khó kiểm soát

• Các ứng dụng chia sẻ ngang hàng (Peer-to-Peer) và tin nhắn tức thì (Instant Messaging) thường làm ảnh hưởng đến chính sách an toàn thông tin

Tính năng Application Control giúp ta giải quyết các vấn đề trên. Các ứng dụng phổ biến được Sophos phân tích và phân loại thành 46 chủ đề khác nhau. Mỗi chủ đề được Sophos chỉ rõ ra các ứng dụng nào thuộc về. Điều này giúp người quản trị tạo ra các chính sách sử dụng phần mềm và phân quyền một cách tường minh

3.2.7 Network Access Control

Tính năng Network Access Control (NAC) có nhiệm vụ kiểm tra tất cả các máy tính trước khi truy cập hệ thống mạng để đảm bảo chúng đáp ứng đầy đủ chính sách an toàn như phải có chương trình Anti-Virus, có tường lửa cá nhân, được cập nhật bản vá đầy đủ, v..v.

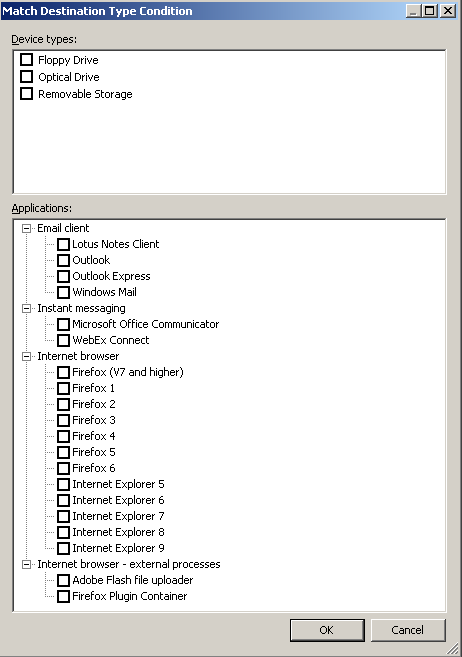

3.2.8 Data Control

Tính năng Data Control giúp chúng ta xây dựng chính sách chia sẻ dữ liệu áp dụng trong nội bộ cũng như cho các đối tác :

Trước hết, cần định nghĩa các đối tượng tài liệu nào cần được kiểm soát. Sophos cung cấp 3 phương thức :

• Theo định dạng file (File Type)

• Theo tên file (File Name)

• Theo nội dung file (File Content)

Sau đó là xác định các đích đến của tài liệu. Đích đến có thể là một thiết bị lưu trữ (ổ đĩa quang, thiết bị lưu trữ gắn ngoài,…) hoặc một ứng dụng (email client, Instant Messaging, trình duyệt web,…)

Định nghĩ đích đến cho tài liệu

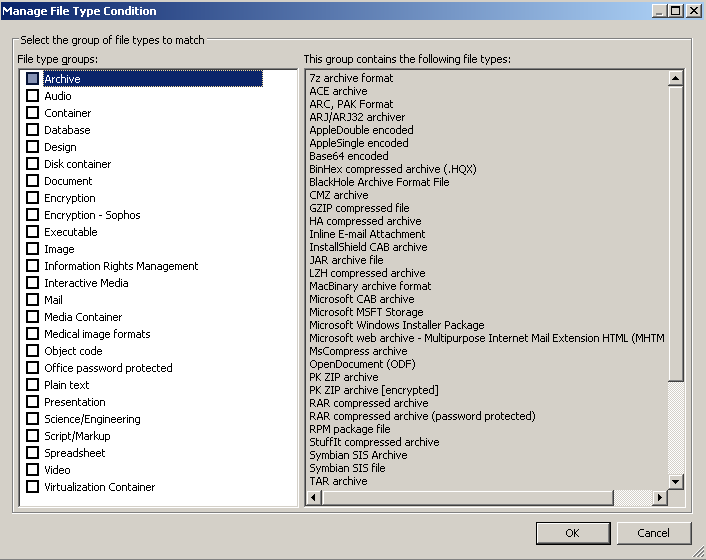

Sophos liệt kê một cách tường minh tất cả các định dạng file nào được hỗ trợ và phân loại chúng theo từng nhóm rõ ràng

Do sử dụng kĩ thuật phân tích cấu trúc để nhận dạng các định dạng file khác nhau nên dù người dùng có cố ý thay đổi phần mở rộng (file extension) vẫn không làm thay đổi kết quả nhận dạng của Sophos

Các định dạng file nào được hỗ trợ

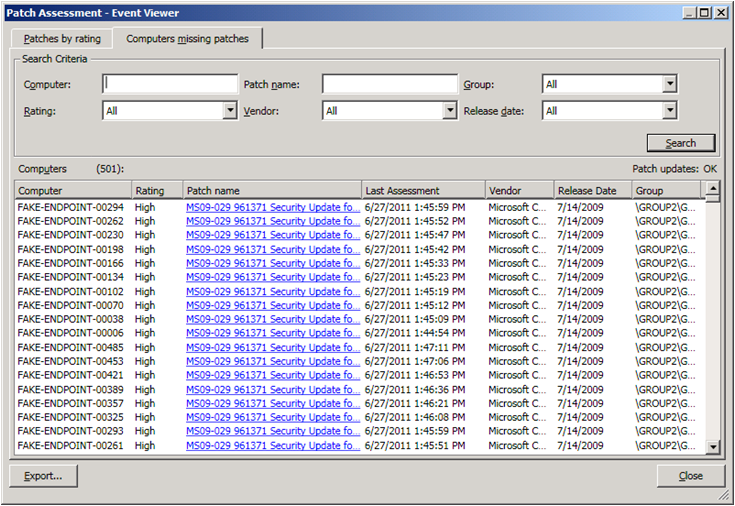

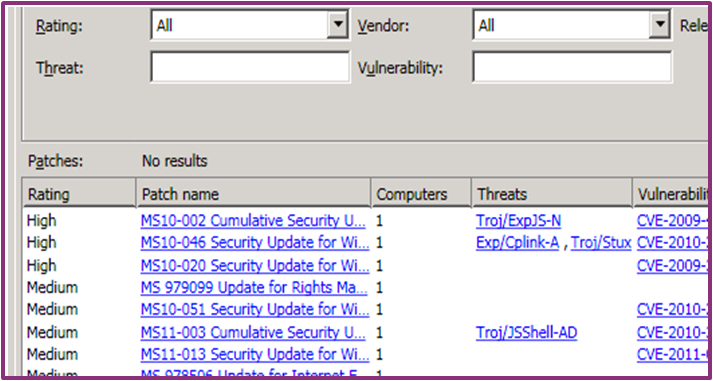

3.2.9 Patch/Hotfix Assessment

Một chân lý của ngành phát triển phần mềm là một phần mềm từ khi được lập trình ra đến khi “chết đi” luôn mang theo lỗi (bug). Các nhà phát triển chỉ phát hiện ra lỗi sớm hay muộn mà thôi. Do vậy, một phần mềm sẽ luôn cần được cập nhật để hoàn thiện

Những máy tính không được cập nhật đầy đủ các bản vá cho hệ điều hành, ứng dụng, chương trình sẽ dễ dàng trở thành nạn nhân khi bị hacker khai thác điểm yếu (Vulnerability)

Tính năng Patch Assessment cung cấp thông tin cho người quản trị về những bản vá còn thiếu trên từng Endpoint :

• Thông tin về định danh của bản vá, ngày phát hành,…

• Thông tin phân tích đánh giá của Sophos về từng bản vá còn thiếu như : cấp độ nguy hiểm và các nguy cơ nếu không cập nhật

Các ứng dụng được hỗ trợ đến thời điểm hiện tại :

3.3 Công cụ quản lý tập trung Sophos Enterprise Console và Temper Protection

Sophos Enterprise Console (SEC) là công cụ quản lý trong giải pháp Sophos Endpoint Protection với những lợi ích cụ thể cho người quản trị như :

• Tất cả tính năng được quản lý trên một công cụ duy nhất.

• Các hệ điều hành thông dụng nhất Window, Mac, Linux, UNIX được quản lý trên một công cụ duy nhất

• Tính năng tự động gởi báo cáo

• Tích hợp hoàn toàn với Active Directory để triển khai các máy trạm từ xa cũng như phân quyền quản trị

Trở về